Η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομής των ΗΠΑ (CISA) διέταξε τις ομοσπονδιακές υπηρεσίες να επιδιορθώσουν τρία ελαττώματα ασφαλείας του iOS που στοχεύουν σε επιθέσεις κυβερνοκατασκοπείας και κρυπτοκλοπής χρησιμοποιώντας το κιτ εκμετάλλευσης Coruna.

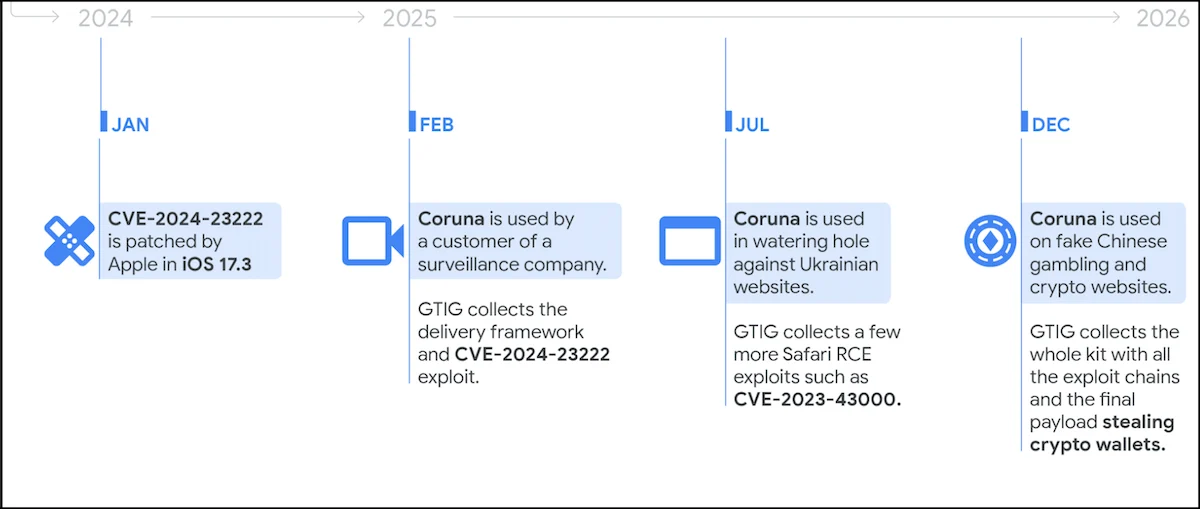

Όπως αποκάλυψαν οι ερευνητές της Google Threat Intelligence Group (GTIG) νωρίτερα αυτή την εβδομάδα, η Coruna χρησιμοποιεί πολλαπλές αλυσίδες εκμετάλλευσης που στοχεύουν 23 ευπάθειες iOS, πολλές από τις οποίες αναπτύχθηκαν σε επιθέσεις zero-day.

Ωστόσο, οι εκμεταλλεύσεις δεν θα λειτουργήσουν σε πρόσφατες εκδόσεις του iOS και θα αποκλειστούν εάν ο στόχος χρησιμοποιεί ιδιωτική περιήγηση ή έχει ενεργοποιήσει τη δυνατότητα προστασίας κατά του λογισμικού κατασκοπίας κατά της λειτουργίας Lockdown Mode της Apple.

Η Coruna παρέχει στους ενεργούς απειλές δυνατότητες παράκαμψης κωδικού ελέγχου ταυτότητας δείκτη (PAC), διαφυγής sandbox και παράκαμψης PPL (Επίπεδο προστασίας σελίδας) και τους δίνει τη δυνατότητα να αποκτήσουν απομακρυσμένη εκτέλεση κώδικα WebKit και να κλιμακώσουν τα δικαιώματα για τα δικαιώματα πυρήνα σε ευάλωτες συσκευές.

Το GTIG παρατήρησε ότι το κιτ εκμετάλλευσης χρησιμοποιήθηκε από πολλούς παράγοντες απειλών πέρυσι, συμπεριλαμβανομένου ενός πελάτη πωλητή επιτήρησης, μιας ύποπτης ομάδας hacking που υποστηρίζεται από τη Ρωσία (UNC6353) και ενός κινέζου παράγοντα απειλών με οικονομικά κίνητρα (UNC6691).

Ο τελευταίος το ανέπτυξε σε ψεύτικους ιστότοπους τυχερών παιχνιδιών και κρυπτογράφησης και το χρησιμοποίησε για να παραδώσει ένα ωφέλιμο φορτίο κακόβουλου λογισμικού σχεδιασμένο να κλέβει τα πορτοφόλια κρυπτονομισμάτων μολυσμένων θυμάτων.

Η εταιρεία ασφάλειας κινητών iVerify επίσης είπε ότι η Coruna είναι ένα παράδειγμα «σύνθετων δυνατοτήτων κατασκοπευτικού λογισμικού» που μετανάστευσαν «από τους πωλητές εμπορικής επιτήρησης στα χέρια των παραγόντων των εθνικών κρατών και, τελικά, σε μαζικής κλίμακας εγκληματικές επιχειρήσεις».

Την Πέμπτη, CISA προστέθηκε τρία από τα 23 τρωτά σημεία της Coruna κατάλογος γνωστών εκμεταλλευόμενων τρωτών σημείωνδιατάσσοντας τις υπηρεσίες του Ομοσπονδιακού Πολιτικού Εκτελεστικού Κλάδου (FCEB) να ασφαλίσουν τις συσκευές τους έως τις 26 Μαρτίου, όπως ορίζεται από τη δεσμευτική επιχειρησιακή οδηγία (BOD) 22-01.

«Εφαρμόστε μέτρα μετριασμού ανά οδηγό προμηθευτή, ακολουθήστε τις ισχύουσες οδηγίες BOD 22-01 για υπηρεσίες cloud ή διακόψτε τη χρήση του προϊόντος εάν δεν υπάρχουν διαθέσιμα μέτρα αντιμετώπισης», προειδοποίησε η CISA.

«Αυτοί οι τύποι τρωτών σημείων αποτελούν συχνούς φορείς επιθέσεων για κακόβουλους κυβερνοχώρους και θέτουν σημαντικούς κινδύνους για την ομοσπονδιακή επιχείρηση».

Αν και το BOD 22-01 ισχύει μόνο για ομοσπονδιακούς οργανισμούς, η CISA προέτρεψε όλους τους οργανισμούς, συμπεριλαμβανομένων των εταιρειών του ιδιωτικού τομέα, να δώσουν προτεραιότητα στην επιδιόρθωση αυτών των ελαττωμάτων για να ασφαλίσουν τις συσκευές τους από επιθέσεις το συντομότερο δυνατό.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com