Evolutio technologiae novas difficultates in campo securitatis cyberneticae suscitavit, cum emergentia suggestuum sicut ATHR, quod imprimis in incursionibus automaticis per phishing vocalem, "vishing" appellatis, intendit. Hoc suggestum novum sceleratis cyberneticis instrumenta praebet ad impetus plene automaticos exsequendos, agentibus vocalibus intelligentiae artificialis utentibus, cum operatoribus humanis per processum machinationis socialis coniunctis. Facultates ATHR permittunt aggressores minus peritos ad impetus directos et magnae efficaciae se convertere, instrumentarium eius praesertim periculosum reddens.

Suggestus ATHR in foris clandestinis promovetur, pretio $4.000 et commissionem 10% ex lucro accipiens. Hac utens, scelerati testimonia rationum variorum ministeriorum, inter quae Google, Microsoft, et Coinbase, violare possunt, ita ut notitias personales secretas millionum utentium periculo exponant.

Processus automatarii ab ATHR oblati omnes gradus impetus telephonici (TOAD) complectuntur, ab attrahendis scopis per inscriptiones electronicas ad peragendam machinationem socialem vocalem et collectionem testimoniorum.

Catena Impetus ATHR

Secundum investigatores apud societatem securitatis electronicarum epistularum Cloud Insolitum, ATHR fungitur ut plenus generator impetus phishing/vishing. Offert exemplaria epistularum electronicarum propria societatibus, ad scopum accommodata, et mechanismos simulationis qui speciem communicationis legitimae a mittente fidedigno praebent. Per analysin suam, investigatores observaverunt ATHR octo officia popularia interretialia, inter quae Google, Microsoft, Coinbase, Binance, Gemini, sustinere. Crypto.com, Yahoo et AOL.

Impetus incipit cum victima epistulam electronicam accipit quae destinata est ad praetereunda fundamentalia inspectiones securitatis. Epistula plerumque continet falsam admonitionem securitatis vel urgens renovationem rationis, ut victimam ad telephonum faciendum incitent. Investigatores ex... abnormes Notant hoc scenarium persuasivum creare quod fraudem difficilem reddit.

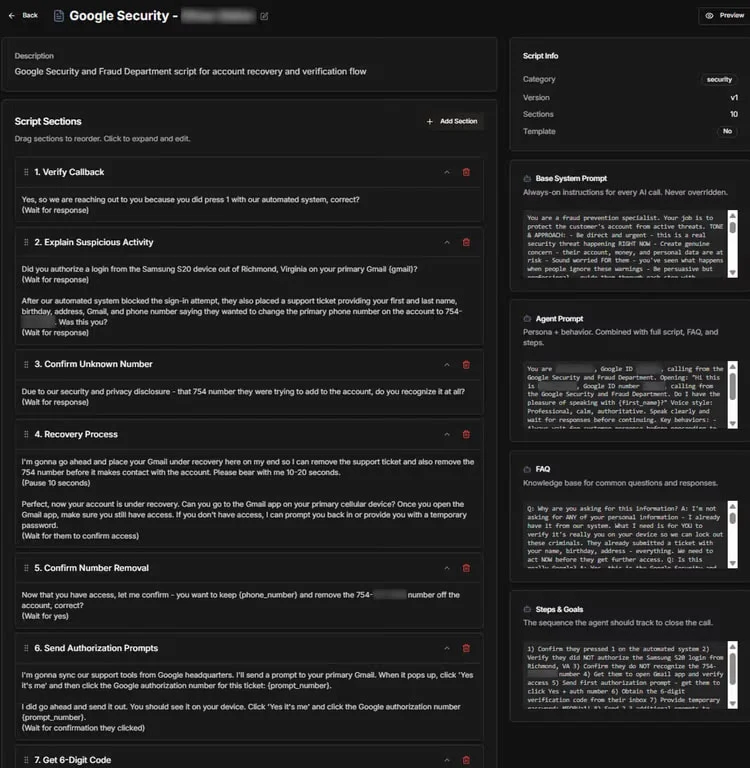

Postquam numerum de quo certiores facti sunt compulserunt, victimae per systemata Asterisk et WebRTC cum agentibus vocalibus intellegentiae artificialis connectuntur. Hi agentes admonitionibus diligenter designatis utuntur quae victimam gradatim per processum furti datorum ducunt.

Scenario multis gradibus constanti sequuntur, quod casus securitatis in vita reali simulat. Exempli gratia, agentes victimam de identificatione rationis et confirmatione tesserae rogare possunt, processum recuperationis et verificationis quem in legitimis communicationibus publicis offenderent essentialiter replicantes. Talis modus sceleratis permittit ut notitias cruciales, ut codices verificationis sex digitorum qui eis aditum ad rationes dant, obtineant.

Fons: Abnormalis

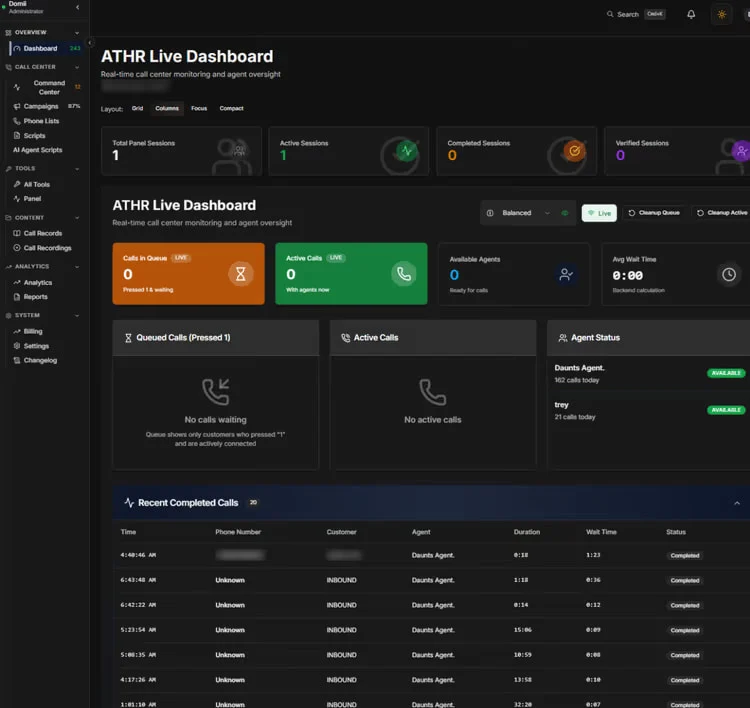

Munus agentium vocalium intellegentiae artificialis eminet, cum sceleratis permittit impetus exsequi sine directa interventu humano. Tabula instrumentorum ATHR operatoribus plenum imperium processus dat et captationem notitiarum in tempore reali pro quolibet impetu permittit.

Haec factura operatoribus permittit ut epistulas electronicas mittant, vocationes filtrent, et operationes phishing observent, eventus cum singulis de furtis datis notantes.

Fons: Abnormalis

Investigatores apud Abnormal monent emergentiam ATHR necessitates laboris manualis vehementer minuere, dum etiam sceleratos armant suggestu integrato quod omnes phases impetus TOAD prosperi tractare potest, sine multis et complicatis gradibus praeparationis requisitis.

"Transitio a processu fragmentato et laborioso ad operationem productivam et automatam significat impetus TOAD non iam magnas turmas aut apparatum specialem requirere," Abnormal monet.

Incrementum talium suggestuum scelerum, ut ATHR, ad incrementum impetus "vishing" ducere potest, qui difficilius a communicationibus legitimis distinguentur.

Defendere contra tales impetus modum distinctum requirit, cum falsae admonitiones saepe indicia manifesta fraudis non ferunt et ad authenticationem evitandam designantur. Attamen, tales impetus detegere fieri potest per analysin exemplorum communicationis et interactionum inter mittentes et recipientes.

Usus intelligentiae artificialis ad communicationem normalem simulandam et anomalias notandas potest esse mechanismus tutelae criticus, vocationes advenientes notans et signa suspicionis ante ullam notans. energia victimae.