Microsoft Defender Secundus Zero-Day Exploit: Quae Scire Debes

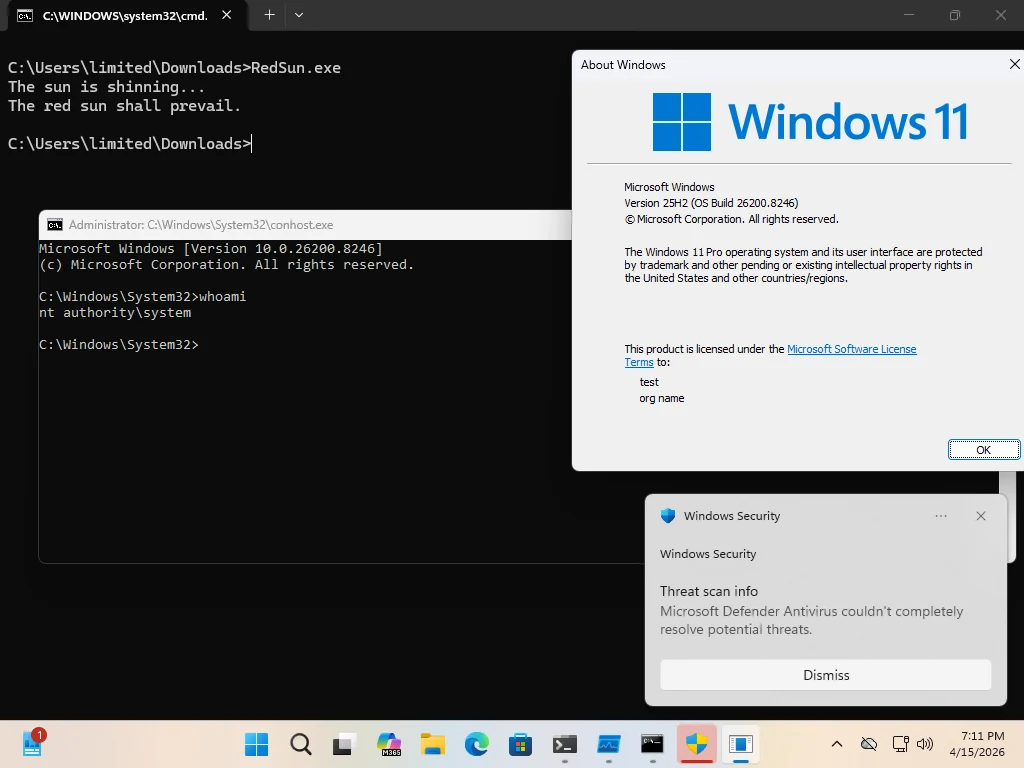

Per duas hebdomades proximas, investigator nomine "Chaotic Eclipse" appellatus tumultum in mundo securitatis cyberneticae excitavit divulgando probationem conceptus (PoC) vulnerabilitatis secundae Microsoft Defender zero-day, quae "RedSun" appellatur. Haec actio graves sollicitudines de collaboratione Microsoft cum investigatoribus securitatis excitat, dum etiam significantes lacunas in protectione a populari programmate antivirus oblata indicat. Examinemus propius vulnerabilitatem, quomodo operatur, et quid usoribus significare possit.

Quid est Sol Ruber?

RedSun est vitium quod vitium escalationis privilegiorum localium (LPE) in Microsoft Defender petit, quod privilegia SYSTEM computatris currentibus concedere potest. Fenestra 10, Fenestra 11 et Windows Server, praesertim per recentissimas Aprilis renovationes. Hoc exploitum peculiari quodam modo Windows Defender utitur, qui fasciculos noxios inscriptione "nubis" identificat et, non specificato, in locum originalem servat.

Quomodo Exploitatio Operatur?

Secundum Chaotic Eclipse, hoc exploit sic operatur:

- Utitur API Archivorum Nubium ut EICAR in fasciculum notetur.

- Claustrum oplock utitur ad certamen copiarum umbrarum voluminis vincendum.

- Punctum iuncturae directorii/replicationis ad rescriptionem fasciculi dirigendam adhibet, eum in fasciculo C:\Windows\system32\TieringEngineService.exe instituens.

Hoc processus permittit Cloud Files Infrastructure ut TieringEngineService.exe, quod ab aggressore positum est, exsequatur, ei privilegia SYSTEM dans.

Fons: Dormann

Confirmatio et Investigationes

Gulielmus Dormann, princeps analysta vulnerabilitatum apud dolia, confirmavit vulnerationem operari et privilegia SYSTEMA dare, etiam in versionibus Windows plene emendatis. Monuit nonnullos venditores antivirus in VirusTotal Vitium detegunt propter praesentiam EICAR inclusum intra fasciculum executabilem.

Decisio Eclipsis Chaoticae Efficax

Chaotic Eclipse dixit se hanc fraudem publicasse ut sollicitudinem suam de modo quo Microsoft cum investigatoribus securitatis cyberneticae collaborat exprimeret. Experientiam personalem commemorans, dixit: "Loco mihi voluptatis dandi, hi homines vitam meam corruperunt." vita", illustrans necessitatem accessus magis adiuvandi a magnis societatibus technologicis cum ad nuntiationem vitiorum venit.

Haec sollicitudo oritur quia, proxima hebdomade, idem investigator vulnerabilitatem alterius vulnerabilitatis Microsoft Defender, quae "BlueHammer" appellatur, divulgavit, quae nota est ut... CVE, 2026 33825,.

Responsum Microsoft

Microsoft, in declaratione, suum studium efficaciter administrandi problemata securitatis confirmavit, dicens: "Microsoft se dedicat investigandi problemata securitatis relata et machinas affectas quam primum renovandi." Etiam occasionem cepit ad illustrandam momentum coordinatae revelationis vulnerabilitatum tamquam praxis necessaria ad protegendos et clientes et communitatem investigatorum.

Haec res ostendit momentum collaborationis inter societates technologicas et investigatores securitatis cyberneticae in conatu ad futurum digitale tutius efficiendum.

Hic articulus emendatus significationem pristinam retinet, sed claritatem, profunditatem, et efficaciam SEO amplificat, dum stilum diurnariorum modernum servat.