Στις παρούσες εποχές τεχνολογικών εξελίξεων, η ασφάλεια των συστημάτων είναι πιο κρίσιμη από ποτέ. Οι φορείς απειλών εκμεταλλεύονται συνεχώς ευπάθειες στα λειτουργικά συστήματα, με τα Windows να μην αποτελούν εξαίρεση. Τρεις επικίνδυνες αδυναμίες ασφαλείας εντοπίστηκαν πρόσφατα και στοχεύουν στην απόκτηση προνομίων SYSTEM ή αυξημένων δικαιωμάτων διαχειριστή. Αυτές οι επιθέσεις όχι μόνο θέτουν σε κίνδυνο ατομικά δεδομένα αλλά και την ασφάλεια ολόκληρων δικτύων, προκαλώντας ανησυχία σε κυβερνητικούς και επιχειρηματικούς τομείς.

Ο ερευνητής ασφαλείας με το ψευδώνυμο “Chaotic Eclipse” ή “Nightmare-Eclipse” δημοσίευσε κώδικα εκμετάλλευσης απόδειξης ιδέας για τα τρία αυτά ζητήματα, εκφράζοντας τη δυσαρέσκειά του για τον τρόπο που το Κέντρο απόκρισης ασφαλείας της Microsoft (MSRC) διαχειρίστηκε τη διαδικασία αποκάλυψης. Αναφέρθηκαν δύο τρωτά σημεία, ονομάζονται BlueHammer και RedSun, τα οποία αφορούν ελαττώματα του Microsoft Defender για τοπική κλιμάκωση προνομίων (LPE). Το τρίτο, γνωστό ως UnDefend, επιτρέπει σε έναν τυπικό χρήστη να αποκλείει τις ενημερώσεις του Microsoft Defender.

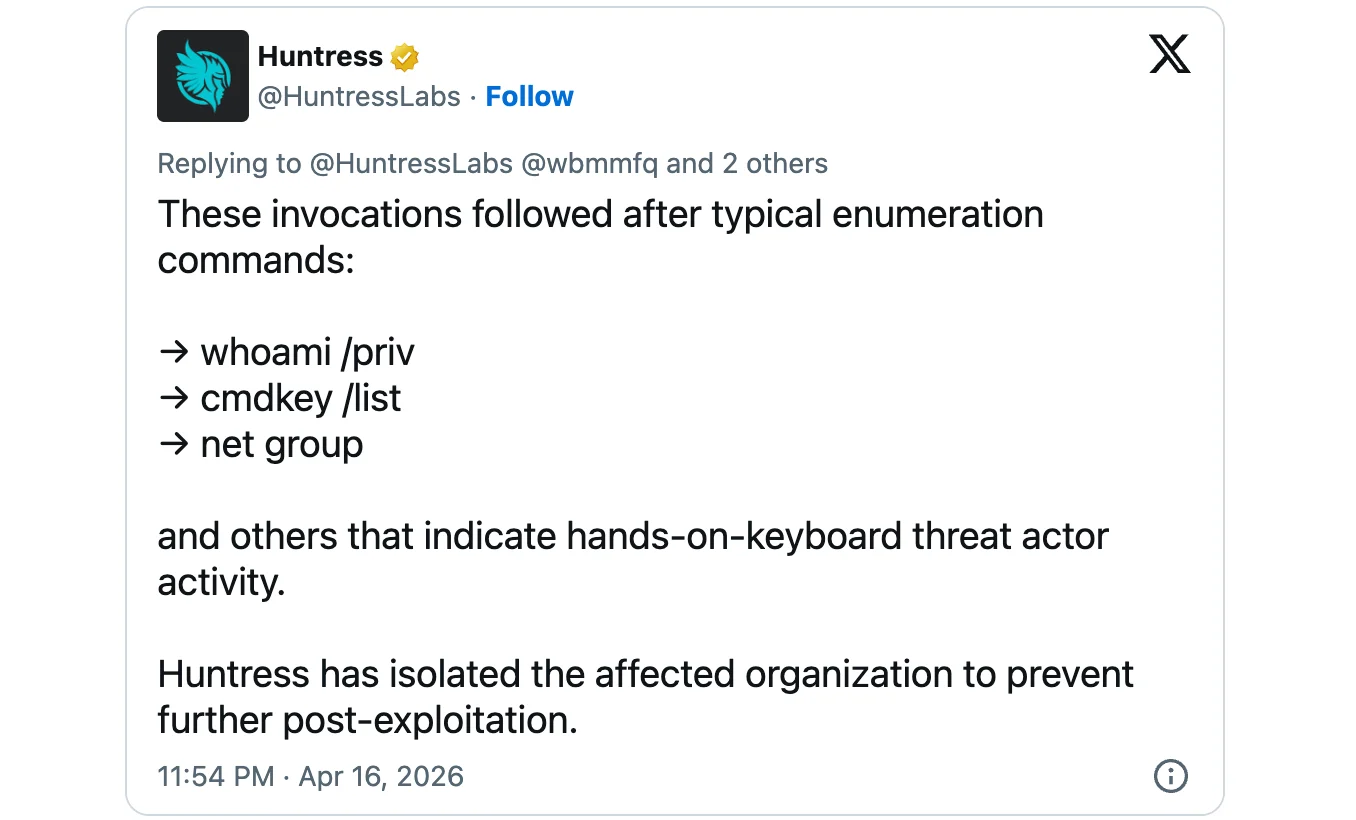

Αυτές οι ευπάθειες χαρακτηρίστηκαν ως μηδενικά zero-day σύμφωνα με τον ορισμό της Microsoft, καθώς δεν υπήρχαν διαθέσιμες διορθώσεις ή ενημερώσεις κώδικα για να τις επιδιορθώσουν κατά την αναφορά τους. Αξιοσημείωτο είναι ότι, λίγα 24ωρα αργότερα, οι ερευνητές ασφαλείας της Huntress Labs ανέφεραν ότι έχουν παρατηρήσει τις τρεις zero-day exploit να αναπτύσσονται στη φύση, με την ευπάθεια BlueHammer να χρησιμοποιείται ενεργά από τις 10 Απριλίου.

Πέρα από αυτό, οι ίδιοι εντόπισαν εκμεταλλεύσεις UnDefend και RedSun, οι οποίες χρησιμοποιήθηκαν σε μια συσκευή Windows που είχε παραβιαστεί, ενδεχομένως μέσω ενός παραβιασμένου χρήστη SSLVPN. Αυτές οι επιθέσεις κατέδειξαν στοιχεία “δραστηριότητας παράγοντα απειλής από το πληκτρολόγιο”, κάτι που υποδηλώνει ότι οι επιτιθέμενοι έχουν υπερβεί τους αρχικούς στόχους και παρουσιάζουν πιο σοβαρούς κινδύνους.

«Το Huntress SOC παρακολουθεί στενά τη χρήση των BlueHammer, RedSun και UnDefend exploit από τον Nightmare-Eclipse», δήλωσαν οι ειδικοί της Huntress Labs.

Δύο μέρες μηδέν ακόμα περιμένοντας ένα patch

Η Microsoft έχει αρχίσει να παρακολουθεί την ευπάθεια BlueHammer με τον αριθμό CVE-2026-33825 και έχει ήδη εκδώσει διορθώσεις στις ενημερώσεις ασφαλείας του Απριλίου 2026. Ωστόσο, τα άλλα δύο ελαττώματα, RedSun και UnDefend, παραμένουν ακόμη ανεπίλυτα και αυτό είναι ανησυχητικό.

Σύμφωνα με τις προηγούμενες αναφορές του BleepingComputer, οι εισβολείς μπορούν να εκμεταλλευτούν την ευπάθεια RedSun για να αποκτήσουν προνόμια SYSTEM σε λειτουργικά συστήματα Windows 10, Windows 11 και Windows Server 2019 και μεταγενέστερες εκδόσεις, ακόμα και εφόσον το Windows Defender είναι ενεργοποιημένο. Το πιο ανησυχητικό είναι ότι αυτά τα ζητήματα εμφανίζονται ακόμη και μετά την εγκατάσταση των ενημερώσεων κώδικα του Απριλίου.

«Όταν το Windows Defender αναγνωρίζει ότι ένα κακόβουλο αρχείο έχει μια ετικέτα cloud, προφανώς για κάποιο ανεξήγητο λόγο, το antivirus αποφασίζει ότι είναι καλή ιδέα να αναγράψει ξανά το αρχείο στην αρχική του θέση,» εξήγησε ο ερευνητής. “Αυτή η συμπεριφορά εκμεταλλεύεται για να αντικαταστήσει τα αρχεία συστήματος και να αποκτήσει δικαιώματα διαχειριστή.”

Συμπερασματικά, εκπρόσωπος της Microsoft δήλωσε στο BleepingComputer νωρίτερα αυτή την εβδομάδα ότι “έχουν δεσμευτεί να διερευνήσουν τα αναφερόμενα προβλήματα ασφάλειας όσο το δυνατόν γρηγορότερα και να προστατεύσουν τους πελάτες τους”. Υπογράμμισαν επίσης τη σημασία της συντονισμένης αποκάλυψης ευπάθειας, μια πρακτική που βοηθά στη εξασφάλιση ότι τα ζητήματα εξετάζονται προσεκτικά προτού αποκαλυφθούν δημόσια, προστατεύοντας ταυτόχρονα την ερευνητική κοινότητα ασφαλείας.

Η τεχνητή νοημοσύνη έχει συνδεθεί με ένα exploit διάρκειας τεσσάρων ημερών που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Αναμένονται νέα κύματα κατορθωμάτων στον τομέα της ασφάλειας.

Στο Autonomous Validation Summit (12 & 14 Μαΐου), θα εξετάσουμε πώς η αυτόνομη επικύρωση μπορεί να εντοπίσει εκμεταλλεύσιμες αδυναμίες, επιβεβαιώνοντας ότι τα στοιχεία ελέγχου ισχύουν και κλείνοντας τον βρόχο αποκατάστασης.