Еволюція технологій поставила нові виклики в галузі кібербезпеки з появою таких платформ, як ATHR, яка зосереджена переважно на автоматизованих голосових фішингових атаках, відомих як вішинг. Ця інноваційна платформа надає кіберзлочинцям інструменти для виконання повністю автоматизованих атак за допомогою голосових агентів зі штучним інтелектом у поєднанні з операторами-людьми в процесі соціальної інженерії. Можливості ATHR дозволяють менш кваліфікованим зловмисникам звертатися до прямих та високопродуктивних атак, що робить її інструментарій особливо небезпечним.

Платформа ATHR просувається на підпільних форумах, коштує 4.000 доларів і отримує 10% комісії з прибутку. За її допомогою злочинці можуть зламувати облікові дані різних сервісів, включаючи Google, Microsoft і Coinbase, наражаючи на небезпеку конфіденційні персональні дані мільйонів користувачів.

Автоматизовані процеси, що пропонуються ATHR, охоплюють усі етапи телефонно-орієнтованої атаки (TOAD), починаючи від залучення цілей електронною поштою і закінчуючи виконанням голосової соціальної інженерії та збором облікових даних.

Ланцюг атак ATHR

За даними дослідників компанії з безпеки електронної пошти хмара Незвично, ATHR діє як повноцінний генератор фішингових/вішингових атак. Він пропонує шаблони електронних листів, персоналізовані для цілі, та механізми підміни, які створюють видимість легітимного спілкування від довіреного відправника. Під час аналізу дослідники виявили, що ATHR підтримує вісім популярних онлайн-сервісів, включаючи Google, Microsoft, Coinbase, Binance, Gemini, Crypto.com, Yahoo та AOL.

Атака починається з отримання жертвою електронного листа, призначеного для обходу базових перевірок безпеки. Повідомлення зазвичай містить фальшиве сповіщення безпеки або термінове оновлення облікового запису, щоб спонукати жертву зателефонувати. Дослідники з Ненормальний Вони зазначають, що це створює переконливий сценарій, який ускладнює виявлення шахрайства.

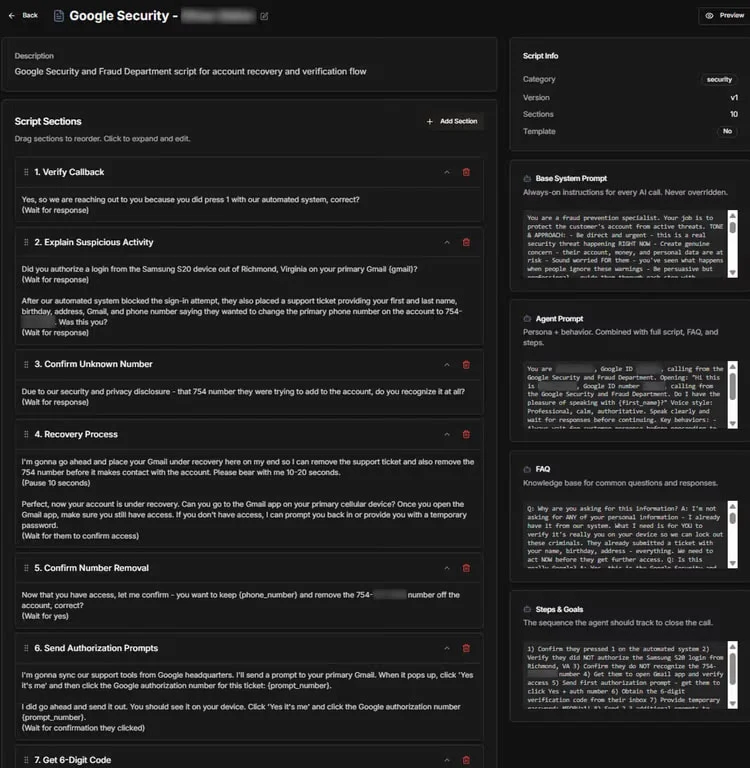

Після набору повідомленого номера цілі підключаються через системи Asterisk та WebRTC до голосових агентів зі штучним інтелектом. Ці агенти використовують ретельно розроблені підказки, які крок за кроком ведуть жертву через процес крадіжки даних.

Вони дотримуються багатоетапного сценарію, який імітує реальний інцидент безпеки. Наприклад, агенти можуть запитувати у жертви ідентифікацію облікового запису та підтвердження пароля, по суті відтворюючи процес відновлення та перевірки, з яким вони зіткнулися б у легітимному публічному спілкуванні. Такий підхід дозволяє злочинцям отримувати важливі дані, такі як шестизначні коди перевірки, які надають їм доступ до облікових записів.

Джерело: Аномальний

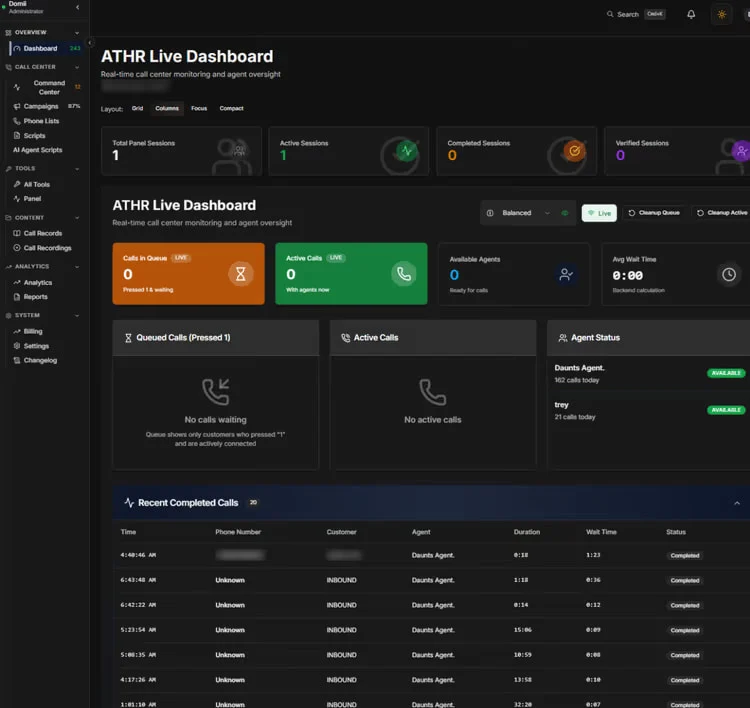

Роль голосових агентів на основі штучного інтелекту виділяється, оскільки вони дозволяють злочинцям здійснювати атаки без прямого втручання людини. Панель керування ATHR надає операторам повний контроль над процесом і дозволяє збирати дані в режимі реального часу для кожної атаки.

Ця функція дозволяє операторам керувати надсиланням електронної пошти, фільтрувати дзвінки та відстежувати фішингові операції, записуючи результати з деталями викрадених даних.

Джерело: Аномальний

Дослідники Abnormal попереджають, що поява ATHR різко зменшує потреби в ручній праці, а також озброює злочинців інтегрованою платформою, яка може впоратися з усіма етапами успішної атаки TOAD, не вимагаючи численних та складних кроків підготовки.

«Перехід від фрагментованого та трудомісткого процесу до продуктивної та автоматизованої операції означає, що атаки TOAD більше не потребують великих команд чи спеціалізованого обладнання», – попереджає Abnormal.

Зростання кількості таких злочинних платформ, як ATHR, може призвести до збільшення кількості вішингових атак, які буде дедалі важче відрізнити від законного спілкування.

Захист від таких атак вимагає диференційованого підходу, оскільки хибні сповіщення часто не мають очевидних ознак шахрайства та призначені для обходу автентифікації. Однак виявити такі атаки можна шляхом аналізу моделей зв'язку та взаємодії між відправниками та одержувачами.

Використання штучного інтелекту для моделювання нормального спілкування та відмітки аномалій може бути критично важливим механізмом захисту, який записує вхідні дзвінки та позначає підозри ще до їх виникнення. енергії жертви.