Другий експлойт нульового дня в Microsoft Defender: що вам потрібно знати

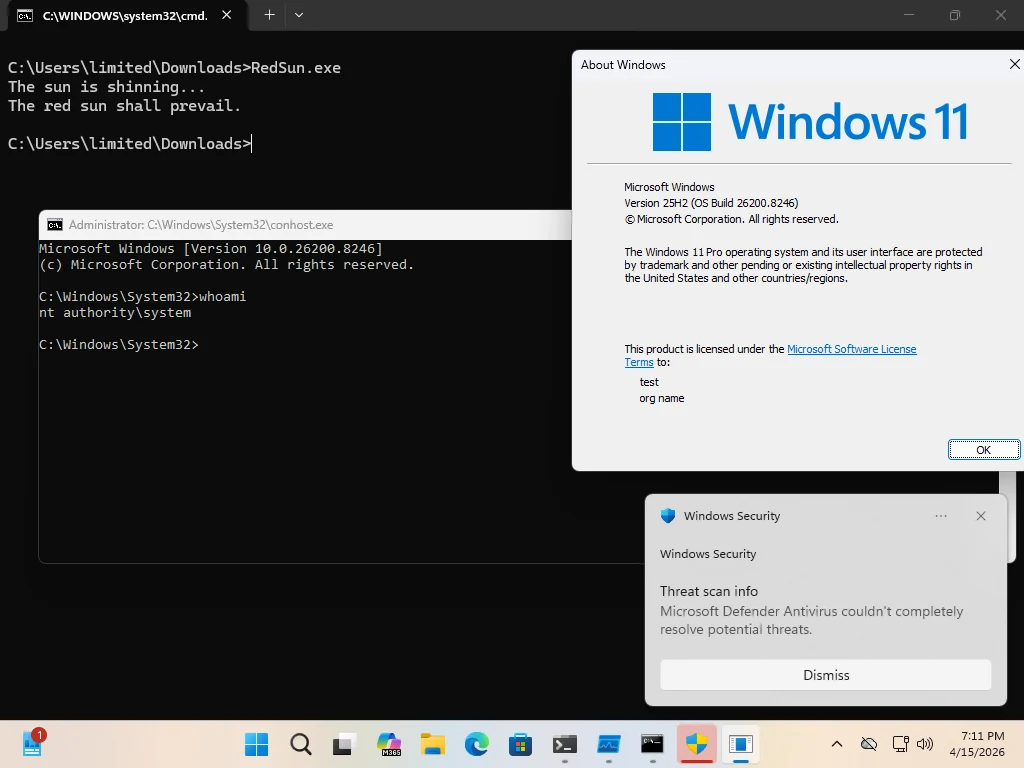

Протягом останніх двох тижнів дослідник, відомий як «Chaotic Eclipse», викликав ажіотаж у світі кібербезпеки, опублікувавши експлойт-підтвердження концепції (PoC) для другої нульової вразливості Microsoft Defender, відомої як «RedSun». Цей крок викликає серйозні занепокоєння щодо співпраці Microsoft з дослідниками безпеки, а також вказує на значні прогалини в захисті, що пропонується популярною антивірусною програмою. Давайте детальніше розглянемо цю вразливість, як вона працює та що вона може означати для користувачів.

Що таке Червоне Сонце?

RedSun — це експлойт, спрямований на вразливість локальної ескалації привілеїв (LPE) у Microsoft Defender, яка може надавати системні привілеї комп’ютерам, що працюють під керуванням... Windows 10, Windows 11 і Windows Server, особливо під час останніх квітневих оновлень. Експлойт використовує специфічну поведінку Захисника Windows, який ідентифікує шкідливі файли з міткою «хмара» та, не уточнюючи, зберігає їх назад у початкове місце розташування.

Як працює експлуатація?

Згідно з Chaotic Eclipse, експлойт працює наступним чином:

- Він використовує API хмарних файлів записати EICAR у файл.

- Він використовує опулоку, щоб виграти гонку тіньового копіювання томів.

- Він використовує точку з’єднання/реплікації каталогів для перезапису файлу, встановлюючи його в папку C:\Windows\system32\TieringEngineService.exe.

Цей процес дозволяє Cloud Files Infrastructure виконати TieringEngineService.exe, який розмістив зловмисник, надаючи йому системні привілеї.

Джерело: Дорманн

Підтвердження та розслідування

Вілл Дорманн, провідний аналітик вразливостей у Таррос, підтвердив, що експлойт працює та надає системні привілеї навіть на повністю виправлених версіях Windows. Він зазначив, що деякі постачальники антивірусних програм у VirusTotal Вони виявляють експлойт завдяки наявності вбудованого EICAR у виконуваному файлі.

Впливове рішення Хаотичного затемнення

Chaotic Eclipse заявив, що оприлюднив експлойт, щоб висловити свою стурбованість тим, як Microsoft співпрацює з дослідниками кібербезпеки. Посилаючись на особистий досвід, він сказав: «Замість того, щоб приносити мені задоволення, ці люди зруйнували моє життя». життя«, що підкреслює необхідність більш сприятливого підходу з боку великих технологічних компаній, коли йдеться про повідомлення про дефекти.

Це відчуття занепокоєння виникає через те, що лише минулого тижня той самий дослідник опублікував експлойт для іншої вразливості Microsoft Defender, відомої як «BlueHammer», яка була зареєстрована як CVE-2026-33825.

Відповідь Microsoft

У своїй заяві Microsoft наголосила на своєму зобов’язанні ефективно вирішувати проблеми безпеки, заявивши: «Microsoft прагне розслідувати повідомлені проблеми безпеки та оновлювати уражені пристрої якомога швидше». Вона також скористалася нагодою, щоб підкреслити важливість скоординованого розкриття інформації про вразливості як необхідної практики для захисту як клієнтів, так і дослідницької спільноти.

Ця ситуація демонструє важливість співпраці між технологічними компаніями та дослідниками кібербезпеки у зусиллях щодо створення безпечнішого цифрового майбутнього.

Ця покращена стаття зберігає початковий зміст, але підвищує ясність, глибину та ефективність SEO, зберігаючи при цьому сучасний журналістський стиль.