Μια ευπάθεια μέγιστης σοβαρότητας στην πλατφόρμα υποστήριξης FreeScout επιτρέπει στους χάκερ να επιτύχουν απομακρυσμένη εκτέλεση κώδικα χωρίς καμία αλληλεπίδραση ή έλεγχο ταυτότητας από τον χρήστη.

Το ελάττωμα παρακολουθείται ως CVE-2026-28289 και παρακάμπτει μια επιδιόρθωση για ένα άλλο ζήτημα ασφαλείας απομακρυσμένης εκτέλεσης κώδικα (RCE) (CVE-2026-27636) που θα μπορούσαν να χρησιμοποιηθούν από πιστοποιημένους χρήστες με δικαιώματα μεταφόρτωσης.

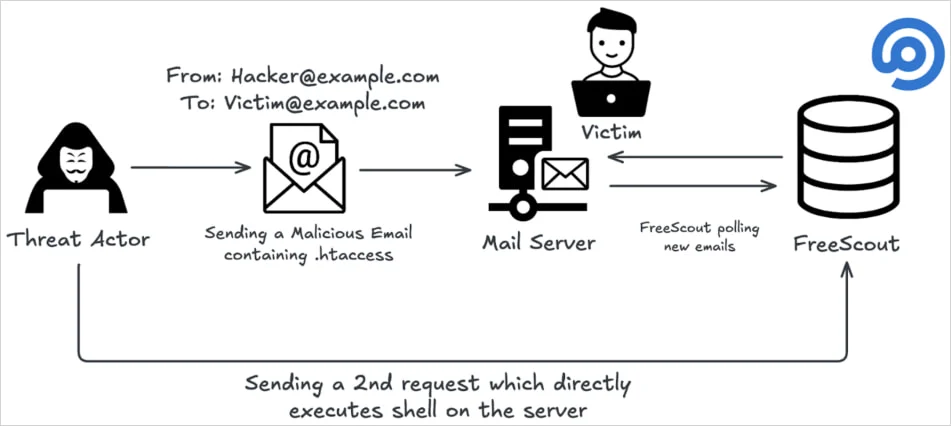

Ερευνητές στην OX Security, μια εταιρεία που προστατεύει τις εφαρμογές από τον κώδικα έως το χρόνο εκτέλεσης, λένε ότι ένας εισβολέας μπορεί να εκμεταλλευτεί τη νέα ευπάθεια «στέλνοντας ένα μόνο δημιουργημένο email σε οποιαδήποτε διεύθυνση που έχει διαμορφωθεί στο FreeScout».

Σύμφωνα με αυτούς, η επιδιόρθωση προσπάθησε να μπλοκάρει τις επικίνδυνες μεταφορτώσεις αρχείων τροποποιώντας ονόματα αρχείων με περιορισμένες επεκτάσεις ή αυτά που ξεκινούν με μια τελεία.

Η ερευνητική ομάδα OX ανακάλυψε ότι ένας χώρος μηδενικού πλάτους (Unicode U+200B) θα μπορούσε να τοποθετηθεί πριν από το όνομα αρχείου για να παρακάμψει τον πρόσφατα εισαγόμενο μηχανισμό επικύρωσης, καθώς ο χαρακτήρας δεν αντιμετωπίζεται ως ορατό περιεχόμενο.

Η επακόλουθη επεξεργασία καταργεί αυτόν τον χαρακτήρα, επιτρέποντας στο αρχείο να αποθηκευτεί ως dotfile και, ως εκ τούτου, εξακολουθεί να ενεργοποιεί την εκμετάλλευση του CVE-2026-27636 παρακάμπτοντας πλήρως τους πιο πρόσφατους ελέγχους ασφαλείας.

Πηγή: OX Research

Κάνοντας τα πράγματα χειρότερα, το CVE-2026-28289 μπορεί να ενεργοποιηθεί από ένα κακόβουλο συνημμένο email που παραδίδεται σε ένα γραμματοκιβώτιο που έχει διαμορφωθεί στο FreeScout, το λένε οι ερευνητές.

Το πρόγραμμα αποθηκεύει το συνημμένο στο “/storage/attachment/…”, επιτρέποντας στον εισβολέα να έχει πρόσβαση στο φορτωμένο ωφέλιμο φορτίο μέσω της διεπαφής ιστού και να εκτελεί εντολές στον διακομιστή χωρίς έλεγχο ταυτότητας ή αλληλεπίδραση με τον χρήστη, καθιστώντας το ευπάθεια μηδενικού κλικ.

“Μια ευπάθεια παράκαμψης ενημερωμένης έκδοσης κώδικα στο FreeScout 1.8.206 επιτρέπει σε οποιονδήποτε πιστοποιημένο χρήστη με δικαιώματα μεταφόρτωσης αρχείων να επιτύχει Απομακρυσμένη Εκτέλεση Κώδικα (RCE) στον διακομιστή με τη μεταφόρτωση ενός κακόβουλου .htaccess αρχείο χρησιμοποιώντας ένα πρόθεμα χαρακτήρων διαστήματος μηδενικού πλάτους για να παρακάμψετε τον έλεγχο ασφαλείας», λέει ο πωλητής σε ένα δελτίο ασφαλείας.

Το FreeScout είναι ένα γραφείο υποστήριξης ανοιχτού κώδικα και μια πλατφόρμα κοινόχρηστου γραμματοκιβωτίου που χρησιμοποιείται από οργανισμούς για τη διαχείριση μηνυμάτων ηλεκτρονικού ταχυδρομείου και εισιτηρίων υποστήριξης πελατών. Είναι μια αυτο-φιλοξενούμενη εναλλακτική λύση για το Zendesk ή το Help Scout.

Του έργου Αποθετήριο GitHub έχει 4.100 αστέρια και πάνω από 620 πιρούνια και η OX Research αναφέρει ότι οι σαρώσεις Shodan επέστρεψαν 1.100 εμφανίσεις που είχαν εκτεθεί στο κοινό, υποδεικνύοντας ότι είναι μια ευρέως χρησιμοποιούμενη λύση.

Το CVE‑2026‑28289 επηρεάζει όλες τις εκδόσεις FreeScout έως και την 1.8.206 και επιδιορθώθηκε στην έκδοση 1.8.207, που κυκλοφόρησε πριν από τέσσερις ημέρες.

Η ομάδα του FreeScout προειδοποίησε ότι η επιτυχής εκμετάλλευση του CVE‑2026‑28289 μπορεί να οδηγήσει σε πλήρη παραβίαση του διακομιστή, παραβιάσεις δεδομένων, πλευρική μετακίνηση σε εσωτερικά δίκτυα και διακοπή της υπηρεσίας. Ως εκ τούτου, συνιστάται άμεση επιδιόρθωση.

Η OX Research πρότεινε επίσης την απενεργοποίηση του ‘AllowOverrideAll’ στη διαμόρφωση του Apache στον διακομιστή FreeScout, ακόμη και όταν βρίσκεται στην έκδοση 1.8.207.

Δεν έχει παρατηρηθεί ενεργή εκμετάλλευση του CVE‑2026‑28289 στη φύση από τη στιγμή που γράφτηκε αυτό, αλλά δεδομένης της φύσης αυτού του ελαττώματος, ο κίνδυνος να ξεκινήσει σύντομα κακόβουλη δραστηριότητα είναι πολύ υψηλός.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com